总部及多分支机构间的VPN部署方案

一、%20场景需求

总部及多分支机构之间资源或文件共享,传统且常见的方式就是借助一些聊天工具、网络云盘、邮件等方式进行传输,甚至存储,但这些方式带来了便利的同时,也给文件或资源的共享、管理以及安全带来诸多问题,诸如:

1.%20总部与分支机构之间采用聊天工具或云盘方式传输或分享,导致文件或资源无法集中管理。

2.%20文件传输速率受制于App或云盘服务提供商的限制,无法最大化使用带宽传输,效率太低。

3.%20由于总部与分支机构之间往返传输文件或资源,经常导致存在有大量的重复性文件或资源,导致版本太多,管理混乱。

4.%20无法有效或快速协同/协作办公。

5.%20文件或资源存储在云盘或聊天工具服务器上的安全性问题,容易被服务提供商所使用或被“大数据”。

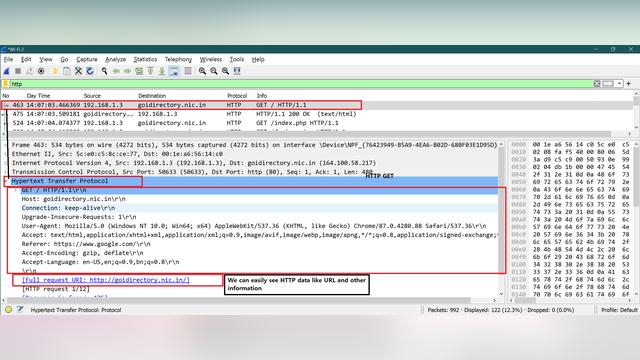

6.%20日常的聊天工具、邮件或文件传输,大都是以明文方式传输的,存在诸多安全风险,容易被窃取。

7.%20文件或资源的传输过程中容易被篡改,导致文件内容真实性或准确性发生变化。

基于以上情况,壹云小壹-小陈建议采用IPSEC%20VPN的点到多点的解决方案,该方案也是目前总部与分支机构之间采用的最常用最流行的VPN解决方案,它通过建立总部与分支机构之间经过认证可信的IPSEC%20VPN隧道进行通信,同时对传输数据进行加密处理,同时对数据的完整性进行验证,对数据源身份进行认证等方式,以实现总部与分支机构之间的通信及数据安全,防止数据被非法篡改,确保数据的真实性。

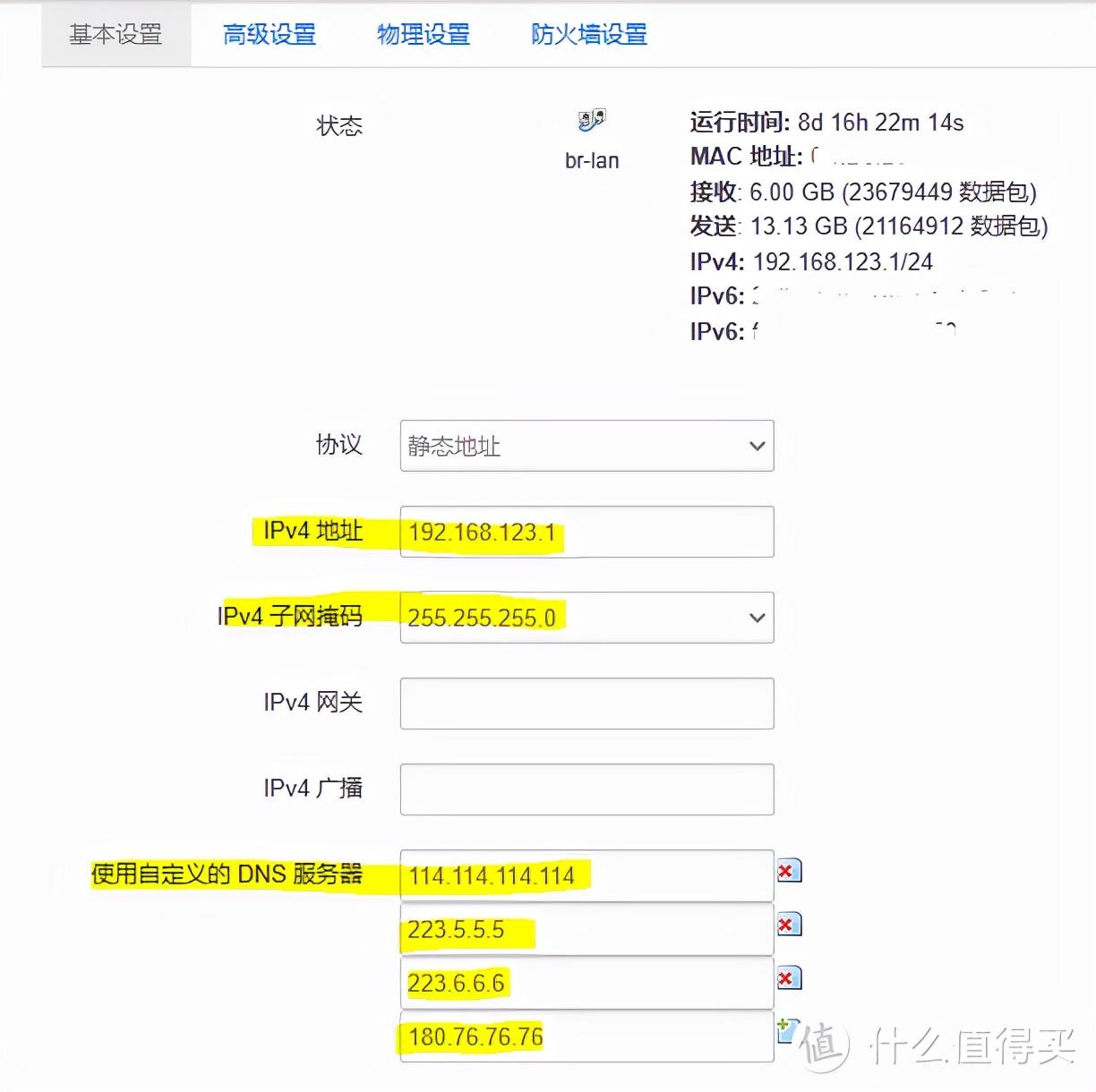

二、 方案思路

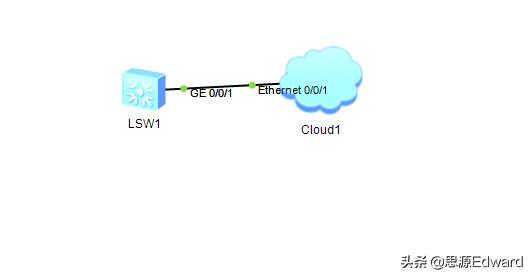

如上图示意,IPSEC VPN点到多点的方案并不复杂,壹云小壹提供以下准备工作和部署思路:

1. 总部及分支机构之间部署IPSEC VPN的设备,比如防火墙、路由器或VPN集中器等支持IPSEC VPN的设备。

2. 总部VPN设备出口需要配置静态公网IP地址(如下图所示采用VPN防火墙部署位置)或公网IP地址经过NAT地址映射后的私有地址(一般位于边界路由器后面,公网IP地址配置在路由器出口上)。

3. 分支机构的IPSEC VPN设备出口无需静态公网IP地址或映射。

4. 以下是根据以上示意拓扑图对VPN进行了简单规划,以一个总部和2个分支机构为例介绍。

三、 配置步骤

本配置步骤共分为两大部分,一是总部IPSEC VPN配置,二是分支机构的IPSEC VPN配置:

A.总部IPSEC VPN配置

第一步,配置IPSec安全提议

IPSec安全提议是安全策略或者安全框架的一个组成部分,它包括IPSec使用的安全协议、认证/加密算法以及数据的封装模式,定义了IPSec的保护方法,为IPSec协商SA提供各种安全参数。IPSec隧道两端设备需要配置相同的安全参数。

#ipsec proposal prop10516444584

encapsulation-mode auto //选择封装方式

esp authentication-algorithm sha2-256 //选择认证算法

esp encryption-algorithm aes-256 //选择加密算法

第二步,配置ike安全提议

IKE安全提议是IKE对等体的一个组成部分,定义了对等体进行IKE协商时使用的参数,包括加密算法、认证方法、认证算法、DH组和IKE安全联盟的生存周期。

#ike proposal 1

encryption-algorithm aes-256 //配置加密算法

dh group14 //配置dh组

authentication-algorithm sha2-256 //配置用户认证算法

authentication-method pre-share //配置用户身份验证方式

integrity-algorithm hmac-sha2-256 //配置用户完整性算法

prf hmac-sha2-256 //配置用户编码脉冲

第三步,配置ike Peer

配置IKE动态协商方式建立IPSec隧道时,需要引用IKE对等体,并配置IKE协商时对等体间的一系列属性。

# ike peer ike105164445848

exchange-mode auto //配置交换方式

pre-shared-key xxxxxxxxxxxx //配置预共享密钥

ike-proposal 1 //配置ike建议

remote-id-type none //配置远程id类型

local-id 1.1.3.1 //配置本地id

dpd type periodic //配置dpd类型

ike negotiate compatible //配置ike协商兼容

第四步,配置高级ACL

采用ACL方式建立IPSec隧道包括通过手工方式和IKE动态协商方式建立IPSec隧道。在对等体间镜像配置ACL,筛选出需要进入IPSec隧道的报文,ACL规则允许(permit)的报文将被保护,ACL规则拒绝(deny)的报文将不被保护。这种方式可以利用ACL配置的灵活性,根据IP地址、端口、协议类型等对报文进行过滤进而灵活制定安全策略。

# acl number 3000

rule 5 permit ip source address-set 10.1.1.1 destination address-set 10.1.2.1

rule 10 permit ip source address-set 10.1.1.1 destination address-set 10.1.3.1

第五步,配置IPSec策略模板

配置IPSec安全策略时,通过引用ACL和IPSec安全提议,将ACL定义的数据流和IPSec安全提议定义的保护方法关联起来,并可以指定SA的协商方式、IPSec隧道的起点和终点、所需要的密钥和SA的生存周期等。

# ipsec policy-template tpl105164445848 1

security acl 3000 //配置相应的安全策略

ike-peer ike105164445848 //配置ike peer

proposal prop10516444584 //配置提议支撑

tunnel local 1.1.3.1 //配置本地地址

alias 001 //配置别名

sa duration traffic-based 10485760 //配置sa持续流量

sa duration time-based 3600 //配置sa持续时间

第六步,调用IPSec策略模板

ipsec policy ipsec1051644458 10000 isakmp template tpl105164445848

第七步,将策略应用到接口上

为使接口能对数据流进行IPSec保护,需要在该接口上应用一个IPSec安全策略组。当取消IPSec安全策略组在接口上的应用后,此接口便不再具有IPSec的保护功能。

# interface GigabitEthernet1/0/1

undo shutdown

ip address 1.1.3.1 255.255.255.0

ipsec policy ipsec1051644458

B.分支机构的IPSEC VPN配置

第一步,配置IPSec安全提议

IPSec安全提议是安全策略或者安全框架的一个组成部分,它包括IPSec使用的安全协议、认证/加密算法以及数据的封装模式,定义了IPSec的保护方法,为IPSec协商SA提供各种安全参数。IPSec隧道两端设备需要配置相同的安全参数。

# ipsec proposal prop1451731338

encapsulation-mode auto //选择封装方式

esp authentication-algorithm sha2-256 //选择认证算法

esp encryption-algorithm aes-256 //选择加密算法

第二步,配置ike安全提议

IKE安全提议是IKE对等体的一个组成部分,定义了对等体进行IKE协商时使用的参数,包括加密算法、认证方法、认证算法、DH组和IKE安全联盟的生存周期。

# ike proposal 1

encryption-algorithm aes-256 //配置加密算法

dh group14 //配置dh组

authentication-algorithm sha2-256 //配置用户认证算法

authentication-method pre-share //配置用户身份验证方式

integrity-algorithm hmac-sha2-256 //配置用户完整性算法

prf hmac-sha2-256 //配置用户编码脉冲

第三步,配置ike Peer

配置IKE动态协商方式建立IPSec隧道时,需要引用IKE对等体,并配置IKE协商时对等体间的一系列属性。

# ike peer ike1451731338

exchange-mode auto //配置交换方式

pre-shared-key xxxxxxxxxxxx //配置预共享密钥

ike-proposal 1 //配置ike建议

remote-id-type ip //配置远程id类型

remote-id 1.1.3.1 //配置对端id

local-id 1.1.5.1 //配置本地id

dpd type periodic //配置dpd类型

remote-address 1.1.3.1

第四步,配置高级ACL

采用ACL方式建立IPSec隧道包括通过手工方式和IKE动态协商方式建立IPSec隧道。在对等体间镜像配置ACL,筛选出需要进入IPSec隧道的报文,ACL规则允许(permit)的报文将被保护,ACL规则拒绝(deny)的报文将不被保护。这种方式可以利用ACL配置的灵活性,根据IP地址、端口、协议类型等对报文进行过滤进而灵活制定安全策略。

# acl number 3000

rule 5 permit ip source address-set 10.1.2.1 destination address-set 10.1.1.1

第五步,配置IPSec策略

配置IPSec安全策略时,通过引用ACL和IPSec安全提议,将ACL定义的数据流和IPSec安全提议定义的保护方法关联起来,并可以指定SA的协商方式、IPSec隧道的起点和终点、所需要的密钥和SA的生存周期等。

# ipsec policy ipsec1451731329 1 isakmp

security acl 3000 //配置相应的安全策略

ike-peer ike1451731338 //配置ike peer

proposal prop1451731338 //配置提议支撑

tunnel local applied-interface //配置隧道局部应用界面

alias 001 //配置别名

sa trigger-mode auto // 配置sa触发模式自动

sa duration traffic-based 10485760 //配置sa持续流量

sa duration time-based 3600 //配置sa持续时间

第六步,将策略应用到接口上

为使接口能对数据流进行IPSec保护,需要在该接口上应用一个IPSec安全策略组。当取消IPSec安全策略组在接口上的应用后,此接口便不再具有IPSec的保护功能。

# interface GigabitEthernet1/0/1

undo shutdown

ip address 1.1.5.1 255.255.255.0

ipsec policy ipsec1451731329

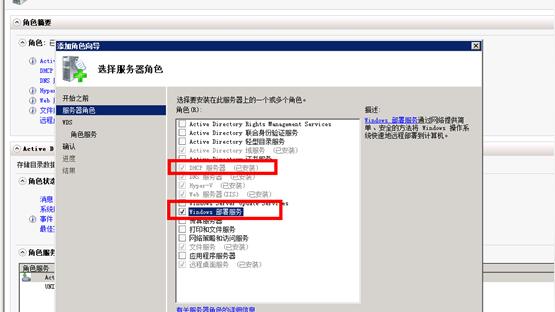

四、 效果验证

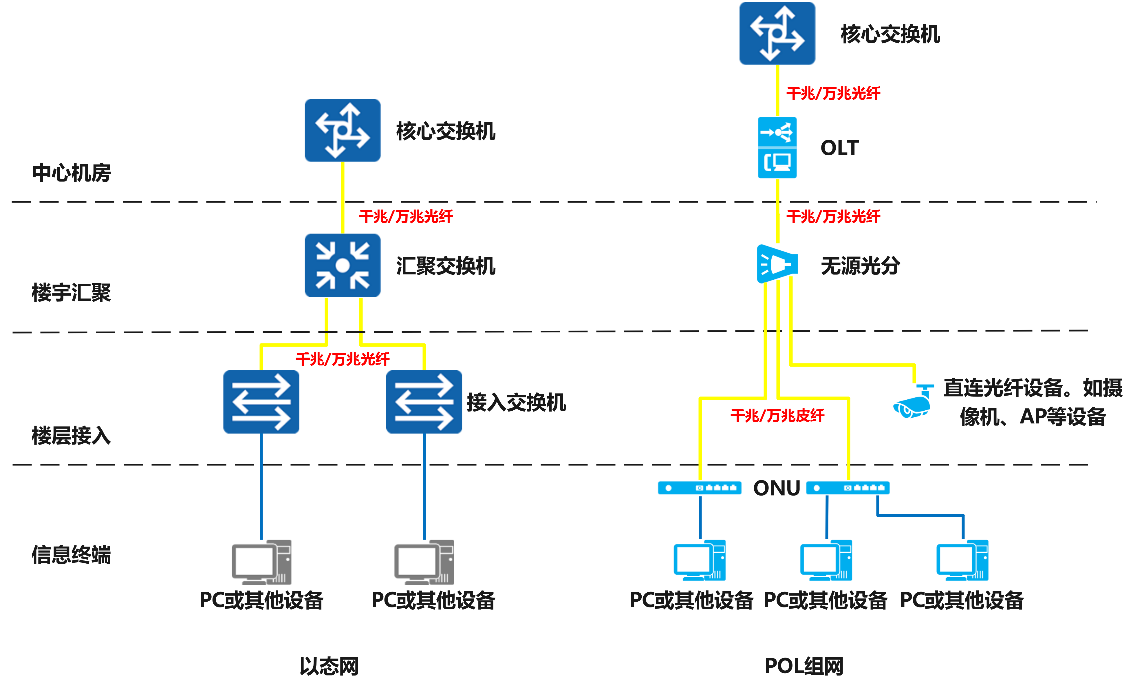

1. 通过IPSEC监控列表查看一下IPSEC协商是否成功,如下图示意。

2. 通过总部与分支机构之间的内部文件/资源共享或应用程序是否可以直接使用。