дёҖ.iptablesд»Ӣз»Қ

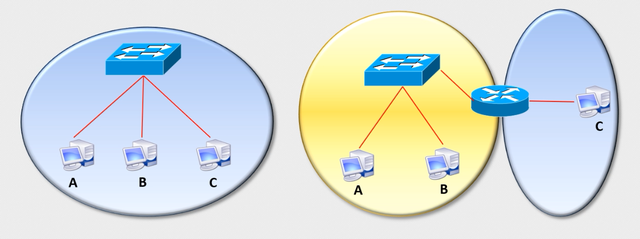

iptables并дёҚжҳҜзңҹжӯЈж„Ҹд№үдёҠзҡ„йҳІзҒ«еўҷпјҢжҲ‘们еҸҜд»ҘзҗҶи§ЈдёәдёҖдёӘе®ўжҲ·з«Ҝе·Ҙе…·пјҢз”ЁжҲ·йҖҡиҝҮipatblesиҝҷдёӘе®ўжҲ·з«ҜпјҢе°Ҷз”ЁжҲ· зҡ„е®үе…Ёи®ҫе®ҡжү§иЎҢеҲ°еҜ№еә”зҡ„"е®үе…ЁжЎҶжһ¶"дёӯпјҢиҝҷдёӘ"е®үе…ЁжЎҶжһ¶"жүҚжҳҜзңҹжӯЈзҡ„йҳІзҒ«еўҷпјҢиҝҷдёӘжЎҶжһ¶зҡ„еҗҚеӯ—еҸ.NETп¬ҒlterгҖӮ netп¬ҒlterжүҚжҳҜйҳІзҒ«еўҷзңҹжӯЈзҡ„е®үе…ЁжЎҶжһ¶пјҢnetп¬ҒlterдҪҚдәҺеҶ…ж ёз©әй—ҙгҖӮ

iptablesжҳҜдёҖдёӘе‘Ҫд»ӨиЎҢе·Ҙе…·пјҢдҪҚдәҺз”ЁжҲ·з©әй—ҙпјҢйҖҡиҝҮиҝҷдёӘе‘Ҫд»ӨиЎҢе·Ҙе…·жқҘж“ҚдҪңnetп¬ҒlterгҖӮ netп¬Ғlter/iptablesпјҲз®Җз§°дёәiptablesпјүз»„жҲҗlinuxе№іеҸ°дёӢзҡ„еҢ…иҝҮж»ӨйҳІзҒ«еўҷпјҢдёҺеӨ§еӨҡж•°зҡ„LinuxиҪҜ件дёҖж ·пјҢиҝҷдёӘеҢ… иҝҮж»ӨйҳІзҒ«еўҷжҳҜе…Қиҙ№зҡ„пјҢе®ғеҸҜд»Ҙд»ЈжӣҝжҳӮиҙөзҡ„е•ҶдёҡйҳІзҒ«еўҷи§ЈеҶіж–№жЎҲпјҢе®ҢжҲҗе°ҒеҢ…иҝҮж»ӨгҖҒе°ҒеҢ…йҮҚе®ҡеҗ‘е’ҢзҪ‘з»ңең°еқҖиҪ¬жҚўпјҲNAT)зӯүеҠҹиғҪ

дәҢ.iptablesзҡ„еӣӣиЎЁдә”й“ҫ

|

иЎЁ |

иҜҙжҳҺ |

|

filter |

иҝҮж»ӨпјҢйҳІзҒ«еўҷ |

|

nat |

зҪ‘з»ңең°еқҖиҪ¬жҚў пјӣз”ЁдәҺдҝ®ж”№жәҗipжҲ–зӣ®ж ҮipпјҢд№ҹеҸҜд»Ҙж”№з«ҜеҸЈ |

|

mangle |

жӢҶи§ЈжҠҘж–ҮпјҢеҒҡеҮәдҝ®ж”№пјҢ并йҮҚж–°е°ҒиЈ…иө·жқҘ |

|

raw |

е…ій—ӯnatиЎЁдёҠеҗҜз”Ёзҡ„иҝһжҺҘиҝҪиёӘжңәеҲ¶ |

й“ҫпјҲеҶ…зҪ®пјүпјҡ

PREROUTING

INPUT

FORWARD

OUTPUT

POSTROUTING

еңЁе®һйҷ…дҪҝз”ЁдёӯпјҢжҲ‘们йҖҡеёёжҳҜз”ЁиЎЁжқҘж“ҚдҪңпјҢиҝҷйҮҢеҲ—еҮәиЎЁе’Ңй“ҫзҡ„е…ізі»пјҡ

|

иЎЁ |

й“ҫ |

|

raw |

PREROUTINGпјҢ OUTPUT |

|

mangle |

PREROUTINGпјҢINPUTпјҢFORWARDпјҢOUTPUTпјҢPOSTROUTING |

|

nat |

REROUTINGпјҢOUTPUTпјҢPOSTROUTINGпјҲcentos7дёӯиҝҳжңүINPUTпјҢ |

|

filter |

INPUTпјҢFORWARDпјҢOUTPUT |

жҠҘж–ҮжөҒеҗ‘пјҡ

жөҒе…Ҙжң¬жңәпјҡPREROUTING --> INPUT

з”ұжң¬жңәжөҒеҮәпјҡOUTPUT --> POSTROUTING

иҪ¬еҸ‘пјҡPREROUTING --> FORWARD --> POSTROUTING

дёү.iptablesеҹәжң¬з”Ёжі•

规еҲҷж јејҸпјҡiptables [-t table] COMMAND chain [-m matchname [per-match-options]] -j targetname [per-target-options]

-t tableпјҡ

raw, mangle, nat, filter(й»ҳи®Ө)

COMMAND

й“ҫз®ЎзҗҶпјҡ

-F:flushпјҢжё…з©ә规еҲҷй“ҫпјҡзңҒз•Ҙй“ҫпјҢиЎЁзӨәжё…з©әжҢҮе®ҡиЎЁдёҠзҡ„жүҖжңүзҡ„й“ҫпјӣ

-Nпјҡnew, иҮӘе®ҡд№үдёҖжқЎж–°зҡ„规еҲҷй“ҫпјӣ

-Xпјҡ deleteпјҢеҲ йҷӨиҮӘе®ҡд№үзҡ„规еҲҷй“ҫпјӣ

-Zпјҡ zeroпјҢжё…йӣ¶пјҢзҪ®йӣ¶и§„еҲҷи®Ўж•°еҷЁпјӣ

жіЁж„Ҹпјҡд»…иғҪеҲ йҷӨ з”ЁжҲ·иҮӘе®ҡд№үзҡ„ еј•з”Ёи®Ўж•°дёә0зҡ„ з©әзҡ„ й“ҫпјӣ

-PпјҡPolicyпјҢи®ҫзҪ®й»ҳи®Өзӯ–з•ҘпјӣеҜ№filterиЎЁдёӯзҡ„й“ҫиҖҢиЁҖпјҢе…¶й»ҳи®Өзӯ–з•Ҙжңүпјҡ

ACCEPTпјҡжҺҘеҸ—

DROPпјҡдёўејғ

REJECTпјҡжӢ’з»қ

-Eпјҡ rEname йҮҚе‘ҪеҗҚиҮӘе®ҡд№үй“ҫпјӣеј•з”Ёи®Ўж•°дёҚдёә0зҡ„иҮӘе®ҡд№үй“ҫдёҚиғҪеӨҹиў«йҮҚе‘ҪеҗҚпјҢд№ҹдёҚиғҪиў«еҲ йҷӨпјӣ

规еҲҷз®ЎзҗҶ

-AпјҡAppendпјҢиҝҪеҠ пјӣ

-Iпјҡinsert, жҸ’е…ҘпјҢиҰҒжҢҮжҳҺдҪҚзҪ®пјҢзңҒз•Ҙж—¶иЎЁзӨә第дёҖжқЎпјӣ

-DпјҡdeleteпјҢеҲ йҷӨпјӣ

(1) жҢҮжҳҺ规еҲҷеәҸеҸ·пјӣ

(2) жҢҮжҳҺ规еҲҷжң¬иә«пјӣ

-RпјҡreplaceпјҢжӣҝжҚўжҢҮе®ҡй“ҫдёҠзҡ„жҢҮе®ҡ规еҲҷпјӣ

-FпјҡflushпјҢжё…з©әжҢҮе®ҡзҡ„规еҲҷй“ҫпјӣ

-ZпјҡzeroпјҢзҪ®йӣ¶пјӣ

iptablesзҡ„жҜҸжқЎи§„еҲҷйғҪжңүдёӨдёӘи®Ўж•°еҷЁпјҡ

(1) еҢ№й…ҚеҲ°зҡ„жҠҘж–Үзҡ„дёӘж•°пјӣ

(2) еҢ№й…ҚеҲ°зҡ„жүҖжңүжҠҘж–Үзҡ„еӨ§е°Ҹд№Ӣе’Ң

жҹҘзңӢ

-Lпјҡlist, еҲ—еҮәжҢҮе®ҡйҸҲдёҠзҡ„жүҖжңү规еҲҷпјӣ

-nпјҡnumbericпјҢд»Ҙж•°еӯ—ж јејҸжҳҫзӨәең°еқҖе’Ңз«ҜеҸЈеҸ·пјӣ -vпјҡverboseпјҢиҜҰз»ҶдҝЎжҒҜпјӣ -vv, -vvv -xпјҡexactlyпјҢжҳҫзӨәи®Ўж•°еҷЁз»“жһңзҡ„зІҫзЎ®еҖјпјӣ --line-numbersпјҡжҳҫзӨә规еҲҷзҡ„еәҸеҸ·пјӣ

chain

PREROUTINGпјҢINPUTпјҢFORWARDпјҢOUTPUTпјҢPOSTROUTING

-j targetnameпјҲеӨ„зҗҶеҠЁдҪңпјү

常用规еҲҷеҢ№й…ҚеҷЁ

е‘Ҫд»Өз”Ёжі•жҖ»з»“

еӣӣ.iptablesиҝӣйҳ¶з”Ёжі•

жү©еұ•еҢ№й…ҚжқЎд»¶пјҡ

йҡҗејҸжү©еұ•пјҡеңЁдҪҝз”Ё-pйҖүйЎ№жҢҮжҳҺдәҶзү№е®ҡзҡ„еҚҸи®®ж—¶пјҢж— йңҖеҶҚеҗҢж—¶дҪҝз”Ё-mйҖүйЎ№жҢҮжҳҺжү©еұ•жЁЎеқ—зҡ„жү©еұ•жңәеҲ¶пјӣ

жҳҫејҸжү©еұ•пјҡеҝ…йЎ»дҪҝз”Ё-mйҖүйЎ№жҢҮжҳҺиҰҒи°ғз”Ёзҡ„жү©еұ•жЁЎеқ—зҡ„жү©еұ•жңәеҲ¶пјӣ

жҳҫзӨәжү©еұ•пјҡ

iprangeжү©еұ•жЁЎеқ—

з”Ёiprangeжү©еұ•жЁЎеқ—еҸҜд»ҘжҢҮе®ҡ"дёҖж®өиҝһз»ӯзҡ„IPең°еқҖиҢғеӣҙ"пјҢз”ЁдәҺеҢ№й…ҚжҠҘж–Үзҡ„жәҗең°еқҖжҲ–иҖ…зӣ®ж Үең°еқҖгҖӮ

–src-rangeпјҡжәҗең°еқҖиҢғеӣҙ

–dst-rangeпјҡзӣ®ж Үең°еқҖиҢғеӣҙ

]# iptables -t filter -I INPUT -m iprange --src-range 192.168.1.128-192.168.1.254 -j DROP

stringжү©еұ•жЁЎеқ—

дҪҝз”Ёstringжү©еұ•жЁЎеқ—пјҢеҸҜд»ҘжҢҮе®ҡиҰҒеҢ№й…Қзҡ„еӯ—з¬ҰдёІпјҢеҰӮжһңжҠҘж–ҮдёӯеҢ…еҗ«еҜ№еә”зҡ„еӯ—з¬ҰдёІпјҢеҲҷз¬ҰеҗҲеҢ№й…ҚжқЎд»¶гҖӮ

-m stringпјҡиЎЁзӨәдҪҝз”Ёstringжү©еұ•жЁЎеқ—

–algoпјҡз”ЁдәҺжҢҮе®ҡеҢ№й…Қз®—жі•пјҢеҸҜйҖүзҡ„з®—жі•жңүbmдёҺkmpпјҢжӯӨйҖүйЎ№дёәеҝ…йЎ»йҖүйЎ№пјҢжҲ‘们дёҚз”Ёзә з»“дәҺйҖүжӢ©е“ӘдёӘз®—жі•пјҢдҪҶ жҳҜжҲ‘们еҝ…йЎ»жҢҮе®ҡдёҖдёӘгҖӮ

–stringпјҡз”ЁдәҺжҢҮе®ҡйңҖиҰҒеҢ№й…Қзҡ„еӯ—з¬ҰдёІ

]# iptables -t filter -I INPUT -m string --algo bm --string “bit” -j REJECT

timeжү©еұ•жЁЎеқ—

иҝҮtimeжү©еұ•жЁЎеқ—пјҢж №жҚ®ж—¶й—ҙж®өеҢәеҢ№й…ҚжҠҘж–ҮпјҢеҰӮжһңжҠҘж–ҮеҲ°иҫҫзҡ„ж—¶й—ҙеңЁжҢҮе®ҡзҡ„ж—¶й—ҙиҢғеӣҙд»ҘеҶ…пјҢеҲҷз¬ҰеҗҲеҢ№й…ҚжқЎд»¶гҖӮ

-m timeпјҡиЎЁзӨәдҪҝз”Ёtimeжү©еұ•жЁЎеқ—

–timestartпјҡйҖүйЎ№з”ЁдәҺжҢҮе®ҡиө·е§Ӣж—¶й—ҙпјҢ00:00:00ж јејҸж—¶еҲҶз§’гҖӮ

–timestopпјҡйҖүйЎ№з”ЁдәҺжҢҮе®ҡз»“жқҹж—¶й—ҙгҖӮ

–weekdaysпјҡйҖүйЎ№з”ЁдәҺз”Ёж•°еӯ—жҢҮе®ҡжҳҹжңҹеҮ пјҢиҝҳиғҪз”Ёзј©еҶҷиЎЁзӨәпјҢдҫӢеҰӮпјҡMon, Tue, Wed,Thu, Fri, Sat, Sun

–monthdays,–datestart,–datestop:жҢҮе®ҡж—ҘжңҹиҢғеӣҙ

~]# iptables -t filter -I OUTPUT -p TCP --dport 80 -m time --timestart 08:55:00 --timestop 17:00:00 -j REJECT

~]# iptables -t filter -I OUTPUT -p TCP --dport 80 -m time --weekdays 1,2,3,4,5 -j REJECT

~]# iptables -t filter -I OUTPUT -p TCP --dport 8080 -m time -monthdays 1,2 -j REJECT

~]# iptables -t filter -I OUTPUT -p TCP --dport 8080 -m time -datestart 2019-04-20 --datestop 2019-04-21 -j REJECT

connlimitжү©еұ•жЁЎеқ—

connlimitжү©еұ•жЁЎеқ—пјҢеҸҜд»ҘйҷҗеҲ¶жҜҸдёӘIPең°еқҖеҗҢж—¶й“ҫжҺҘеҲ°serverз«Ҝзҡ„й“ҫжҺҘж•°йҮҸпјҢжіЁж„ҸпјҡжҲ‘们дёҚз”ЁжҢҮе®ҡIPпјҢе…¶й»ҳи®Өе°ұ жҳҜй’ҲеҜ№"жҜҸдёӘе®ўжҲ·з«ҜIP"пјҢеҚіеҜ№еҚ•IPзҡ„并еҸ‘иҝһжҺҘж•°йҷҗеҲ¶гҖӮдёҖиҲ¬е’ҢеҚҸи®®гҖҒз«ҜеҸЈй…ҚеҗҲдҪҝз”Ё

–connlimit-aboveпјҡйҷҗеҲ¶иҝһжҺҘдёҠйҷҗ

–connlimit-maskпјҡжҢүз…§зҪ‘ж®өйҷҗеҲ¶иҝһжҺҘдёҠйҷҗ

~]# iptables -t filter -I OUTPUT -p TCP --dport 22 -m connlimit -connlimit-above 2 -j REJECT

limitжү©еұ•жЁЎеқ—

limitжЁЎеқ—еҜ№"жҠҘж–ҮеҲ°иҫҫйҖҹзҺҮ"иҝӣиЎҢйҷҗеҲ¶пјҢжҲ‘们еҸҜд»Ҙд»Ҙз§’дёәеҚ•дҪҚиҝӣиЎҢйҷҗеҲ¶пјҢд№ҹеҸҜд»Ҙд»ҘеҲҶй’ҹгҖҒе°Ҹж—¶гҖҒеӨ©дҪңдёәеҚ•дҪҚиҝӣиЎҢйҷҗ

еҲ¶гҖӮ

–limitйҷҗеҲ¶жҜ”иҫғжңүж„ҸжҖқпјҢдё»иҰҒз”ЁжқҘйҷҗеҲ¶еҚ•дҪҚж—¶й—ҙеҶ…еҸҜд»ҘжөҒе…Ҙзҡ„ж•°жҚ®еҢ…зҡ„ж•°йҮҸгҖӮ

дҪҝз”Ё"–limit"йҖүйЎ№ж—¶пјҢеҸҜд»ҘйҖүжӢ©зҡ„ж—¶й—ҙеҚ•дҪҚжңүеӨҡз§ҚпјҢеҰӮдёӢ /second /minute /hour /day

~]# iptables -t filter -I INPUT -p icmp -m limit --limit 10/min -j REJECT

tcp-п¬ӮagsжЁЎеқ—

tcp-п¬ӮagsжЁЎеқ—д№ҹеұһдәҺжҲ‘们д№ӢеүҚи®ІеҲ°иҝҮзҡ„tcpжү©еұ•жЁЎеқ—дёӯзҡ„еҶ…е®№гҖӮ --tcp-п¬ӮagsжҢҮзҡ„е°ұжҳҜtcpеӨҙдёӯзҡ„ж Үеҝ—дҪҚпјҢзңӢжқҘпјҢеңЁдҪҝз”Ёiptablesж—¶пјҢжҲ‘们еҸҜд»ҘйҖҡиҝҮжӯӨжү©еұ•еҢ№й…ҚжқЎд»¶пјҢеҺ»еҢ№й…ҚtcpжҠҘ ж–Үзҡ„еӨҙйғЁзҡ„ж ҮиҜҶдҪҚпјҢ然еҗҺж №жҚ®ж ҮиҜҶдҪҚзҡ„е®һйҷ…жғ…еҶөе®һзҺ°и®ҝй—®жҺ§еҲ¶зҡ„еҠҹиғҪгҖӮеңЁзҪ‘з»ңйғЁеҲҶжҲ‘们讲дәҶдёүж¬ЎжҸЎжүӢпјҢеӣӣж¬ЎжҢҘжүӢпјҢи®І дәҶTCPзҡ„еҢ…еӨҙпјҢиҝҷйҮҢдё»иҰҒжҢҮtcpеҢ…еӨҙдёӯзҡ„ж Үеҝ—дҪҚпјҢSYN,ACK,FIN,RST,URG,PSHгҖӮ

д»–зҡ„еҢ№й…Қ规еҲҷжҳҜпјҡ“SYN,ACK,FIN,RST,URG,PSH SYN”пјҢжҖҺд№ҲжқҘзҗҶи§ЈпјҢжҲ‘们еҸҜд»ҘжҠҠиҝҷдёІеӯ—з¬ҰжӢҶжҲҗдёӨйғЁеҲҶеҺ»зҗҶи§ЈпјҢ第дёҖйғЁеҲҶдёә"SYN,ACK,FIN,RST,URG,PSH"пјҢ第дәҢйғЁеҲҶдёә"SYN"гҖӮ

第дёҖйғЁеҲҶиЎЁзӨәпјҡжҲ‘们йңҖиҰҒеҢ№й…ҚжҠҘж–ҮtcpеӨҙдёӯзҡ„е“Әдәӣж Үеҝ—дҪҚпјҢйӮЈд№ҲдёҠдҫӢзҡ„й…ҚзҪ®иЎЁзӨәпјҢжҲ‘们йңҖиҰҒеҢ№й…ҚжҠҘж–ҮtcpеӨҙдёӯзҡ„6 дёӘж Үеҝ—дҪҚпјҢиҝҷ6дёӘж Үеҝ—дҪҚеҲҶеҲ«дёәдёә"SYNгҖҒACKгҖҒFINгҖҒRSTгҖҒURGгҖҒPSH"пјҢжҲ‘们еҸҜд»ҘжҠҠиҝҷдёҖйғЁеҲҶзҗҶи§ЈжҲҗйңҖиҰҒеҢ№й…Қзҡ„ж Ү еҝ—дҪҚеҲ—иЎЁгҖӮ

第дәҢйғЁеҲҶиЎЁзӨәпјҡ第дёҖйғЁеҲҶзҡ„ж Үеҝ—дҪҚеҲ—иЎЁдёӯпјҢе“Әдәӣж Үеҝ—дҪҚеҝ…йЎ»дёә1пјҢдёҠдҫӢдёӯпјҢ第дәҢйғЁеҲҶдёәSYNпјҢеҲҷиЎЁзӨәпјҢ第дёҖйғЁеҲҶ йңҖиҰҒеҢ№й…Қзҡ„ж Үеҝ—дҪҚеҲ—иЎЁдёӯпјҢSYNж Үеҝ—дҪҚзҡ„еҖјеҝ…йЎ»дёә1пјҢе…¶д»–ж Үеҝ—дҪҚеҝ…йЎ»дёә0гҖӮ

~]# iptables -t filter -I INPUT -p tcp -m tcp --dport 22 --tcp-flags SYN,ACK,FIN,RST,URG,PSH SYN -j REJECT #еҢ№й…Қ第дёҖж¬ЎжҸЎжүӢ

~]# iptables -t filter -I INPUT -p tcp -m tcp --dport 22 --tcp-flags SYN,ACK,FIN,RST,URG,PSH SYN,ACK -j REJECT #еҢ№й…Қ第дәҢж¬ЎжҸЎжүӢ

stateжү©еұ•

stateжҳҜдёҖдёӘйқһеёёйҮҚиҰҒзҡ„жү©еұ•пјҢеҸҜд»ҘеҹәдәҺиҝһжҺҘиҝҪиёӘеҠҹиғҪеҺ»жҹҘзңӢжҜҸдёҖжҠҘж–ҮеҪ“еүҚжүҖеӨ„зҡ„зҠ¶жҖҒгҖӮдёҚи®әд»Җд№ҲеҚҸи®®пјҢе®ўжҲ·з«Ҝ 第дёҖж¬Ўи®ҝй—®ж—¶пјҢжңҚеҠЎеҷЁдјҡеҺ»еҶ…ж ёеҶ…еӯҳдёӯзҡ„иҝҪиёӘиЎЁжҹҘзңӢд»–д№ӢеүҚжҳҜеҗҰжқҘиҝҮпјҢжҹҘдёҚеҲ°е°ұиҜҒжҳҺжҳҜ第дёҖж¬ЎжқҘпјҢи®°еҪ•е…ҘиҝҪиёӘиЎЁпјҢеҰӮ жһңжҹҘеҲ°д»ҘеүҚжқҘиҝҮе°ұдёҚжЈҖжҹҘ规еҲҷпјҢзӣҙжҺҘе…Ғи®ёи®ҝй—®пјҢиҝҷз§°дёәиҝһжҺҘиҝҪиёӘжңәеҲ¶гҖӮеңЁи®ҝй—®йҮҸзү№еҲ«еӨ§зҡ„еңәжҷҜдёӢпјҢжҜ”еҰӮиҙҹиҪҪеқҮиЎЎжңҚеҠЎ еҷЁдёҚе»әи®®ејҖеҗҜпјҢиҝҪиёӘиЎЁеӨ§еҸӘиғҪи®°еҪ•6дёҮеӨҡзҡ„жқЎзӣ®пјҢи®ҝй—®ж•°и¶…иҝҮе°ұдјҡж— жі•и®°еҪ•еҮәй”ҷпјҢеҜјиҮҙжүҖжңүзҡ„иҝһжҺҘеӨұиҙҘгҖӮ

жҠҘж–ҮзҠ¶жҖҒжңүдә”з§Қпјҡ

NEW: 第дёҖж¬ЎиҝһжҺҘж—¶

ESTABLISHEDпјҡе·Іе»әз«Ӣзҡ„иҝһжҺҘпјӣ

INVALIDпјҡж— жі•иҜҶеҲ«зҡ„иҝһжҺҘпјӣ

RELATEDпјҡзӣёе…іиҒ”зҡ„иҝһжҺҘпјҢеҪ“еүҚиҝһжҺҘжҳҜдёҖдёӘж–°иҜ·жұӮпјҢдҪҶйҷ„еұһдәҺжҹҗдёӘе·ІеӯҳеңЁзҡ„иҝһжҺҘ

UNTRACKEDпјҡrowиЎЁдёҠе…ій—ӯиҝһжҺҘиҝҪиёӘеҠҹиғҪ

~]# iptables -t filter -I INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT