研究人员发现Telegram加密协议中的漏洞

2021-07-20 SecTr安全团队

加入收藏

一个国际计算机科学家团队周五发表了一篇报告说,他们对流行的加密消息应用程序Telegram进行了四次攻击,这些攻击利用了Telegram的加密系统MTProto 2.0中的四个漏洞。每月有超过5亿用户通过Telegram应用程序进行安全通信,因此任何可能破坏加密协议的发现都至关重要,并可能产生广泛而深刻的影响。

研究人员发现的四个漏洞如下所示:

1. 攻击者可以对从客户端发送到平台服务器的消息进行重新排序。这种攻击执行起来很简单,并且用户可能会因为被恶意更改的消息内容而引来麻烦。

2. 攻击者可以检测哪些消息在客户端加密,哪些消息在服务器端加密。这是一种主要具有理论意义而非实际意义的攻击。

3.有一种方法可以从所有Telegram客户端(Android、IOS、桌面)的加密消息中恢复一些明文,这基本上破坏了平台中交换的消息的机密性。

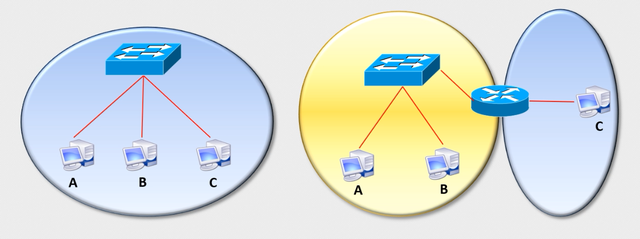

4. 恶意个人可以利用Telegram客户端应用程序和平台服务器之间的初始密钥协商来发起“中间人”攻击。最终结果是将服务器模拟到客户端,以可读形式接收所有消息。

Telegram依赖于自己的MTProto加密协议,而不是像传输层安全性这样广泛使用的协议。密码学家过去也曾怀疑MTProto加密协议的安全性。此次研究人员的发现提醒人们,虽然Telegram加密应用程序在很大程度上能够提供安全性,但它们并非百分百不受攻击。虽然对于大多数用户而言,被攻击的风险很低,但这些漏洞突出表明Telegram没有达到其他广泛部署的加密协议所享有的加密保证。

目前,Telegram已经解决了上述所有问题。攻击场景1、2和4已在适用于Android的7.8.1、适用于iOS的7.8.3和适用于Telegram桌面客户端应用程序的2.8.8版本中修复,而攻击3已在上个月修复。