黑客必学知识点---APT攻击详解

近些年来,一系列重大安全事件的接连发生将一个新名词"APT攻击"带入人们的视野,APT攻击对现有安全防护体系带来了巨大的挑战,成为所有信息安全从业人员重点关注的对象。

那么到底是什么APT攻击呢?它的原理是什么呢?如何被利用又如何防范呢?今天小编就以本篇文章内容给大家详细阐述一下"APT攻击的前世今生"。

一、 APT攻击是什么?

APT(AdvancedPersistent Threat)高级持续性威胁。是指组织(特别是政府)或者小团体利用先进的攻击手段对特定目标进行长期持续性网络攻击的攻击形式。APT是黑客以窃取核心资料为目的,针对客户所发动的网络攻击和侵袭行为。

二、 APT攻击流程是什么?

整个apt攻击过程包括定向情报收集、单点攻击突破、控制通道构建、内部横向渗透和数据收集上传等步骤:

1、定向情报收集

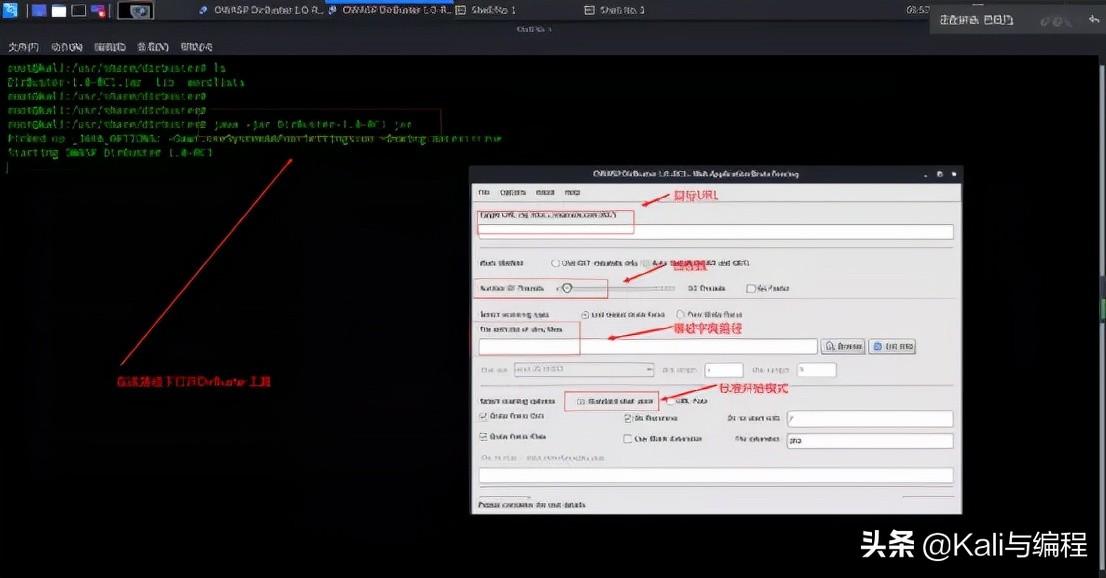

定向情报收集,即攻击者有针对性的搜集特定组织的网络系统和员工信息。信息搜集方法很多,包括网络隐蔽扫描和社会工程学方法等。

2、单点攻击突破

单点攻击突破,即攻击者收集了足够的信息后,采用恶意代码攻击组织员工的个人电脑,攻击方法包括:

1)社会工程学方法,如通过email给员工发送包含恶意代码的文件附件,当员工打开附件时,员工电脑就感染了恶意代码;

2)远程漏洞攻击方法,比如在员工经常访问的网站上放置网页木马,当员工访问该网站时,就遭受到网页代码的攻击,rsa公司去年发现的水坑攻击(watering hole)就是采用这种攻击方法。

3、控制通道构建

控制通道构建,即攻击者控制了员工个人电脑后,需要构建某种渠道和攻击者取得联系,以获得进一步攻击指令。攻击者会创建从被控个人电脑到攻击者控制服务器之间的命令控制通道,这个命令控制通道目前多采用http协议构建,以便突破组织的防火墙,比较高级的命令控制通道则采用https协议构建。

4、内部横向渗透

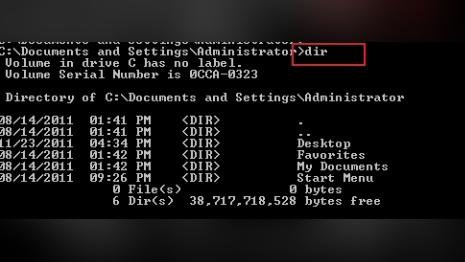

内部横向渗透,一般来说,攻击者首先突破的员工个人电脑并不是攻击者感兴趣的,它感兴趣的是组织内部其它包含重要资产的服务器,因此,攻击者将以员工个人电脑为跳板,在系统内部进行横向渗透,以攻陷更多的pc和服务器。攻击者采取的横向渗透方法包括口令窃听和漏洞攻击等。

5、数据收集上传

数据收集上传,即攻击者在内部横向渗透和长期潜伏过程中,有意识地搜集各服务器上的重要数据资产,进行压缩、加密和打包,然后通过某个隐蔽的数据通道将数据传回给攻击者。

三、 APT攻击常利用的安全漏洞

四、 典型APT攻击案例分享

1、google极光攻击

2010年的Google Aurora(极光)攻击是一个十分著名的APT攻击。Google的一名雇员点击即时消息中的一条恶意链接,引发了一系列事件导致这个搜索引擎巨人的网络被渗入数月,并且造成各种系统的数据被窃取。这次攻击以Google和其它大约20家公司为目标,它是由一个有组织的网络犯罪团体精心策划的,目的是长时间地渗入这些企业的网络并窃取数据。

原理图如下:

该攻击过程大致如下:

1) 对Google的APT行动开始于刺探工作,特定的Google员工成为攻击者的目标。攻击者尽可能地收集信息,搜集该员工在Facebook、Twitter、LinkedIn和其它社交网站上发布的信息。

2) 接着攻击者利用一个动态DNS供应商来建立一个托管伪造照片网站的Web服务器。该Google员工收到来自信任的人发来的网络链接并且点击它,就进入了恶意网站。该恶意网站页面载入含有shellcode的JAVAScript程序码造成IE浏览器溢出,进而执行FTP下载程序,并从远端进一步抓了更多新的程序来执行(由于其中部分程序的编译环境路径名称带有Aurora字样,该攻击故此得名)。

3) 接下来,攻击者通过SSL安全隧道与受害人机器建立了连接,持续监听并最终获得了该雇员访问Google服务器的帐号密码等信息。

4) 最后,攻击者就使用该雇员的凭证成功渗透进入Google的邮件服务器,进而不断的获取特定Gmail账户的邮件内容信息。

2、超级工厂病毒攻击(震网攻击)

著名的超级工厂病毒攻击为人所知主要源于2010年伊朗布什尔核电站遭到Stuxnet蠕虫的攻击的事件曝光。

遭遇超级工厂病毒攻击的核电站计算机系统实际上是与外界物理隔离的,理论上不会遭遇外界攻击。坚固的堡垒只有从内部才能被攻破,超级工厂病毒也正充分的利用了这一点。超级工厂病毒的攻击者并没有广泛的去传播病毒,而是针对核电站相关工作人员的家用电脑、个人电脑等能够接触到互联网的计算机发起感染攻击,以此为第一道攻击跳板,进一步感染相关人员的移动设备,病毒以移动设备为桥梁进入"堡垒"内部,随即潜伏下来。病毒很有耐心的逐步扩散,一点一点的进行破坏。这是一次十分成功的APT攻击,而其最为恐怖的地方就在于极为巧妙的控制了攻击范围,攻击十分精准。

在2011年,一种基于Stuxnet代码的新型的蠕虫Duqu又出现在欧洲,号称"震网二代"。 Duqu主要收集工业控制系统的情报数据和资产信息,为攻击者提供下一步攻击的必要信息。攻击者通过僵尸网络对其内置的RAT进行远程控制,并且采用私有协议与CC端进行通讯,传出的数据被包装成jpg文件和加密文件。

3、夜龙攻击

夜龙攻击是McAfee在2011年2月份发现并命名的针对全球主要能源公司的攻击行为。

该攻击的攻击过程是:

1) 外网主机如Web服务器遭攻击成功,多半是被SQL注入攻击;

2) 被黑的Web服务器被作为跳板,对内网的其他服务器或PC进行扫描;

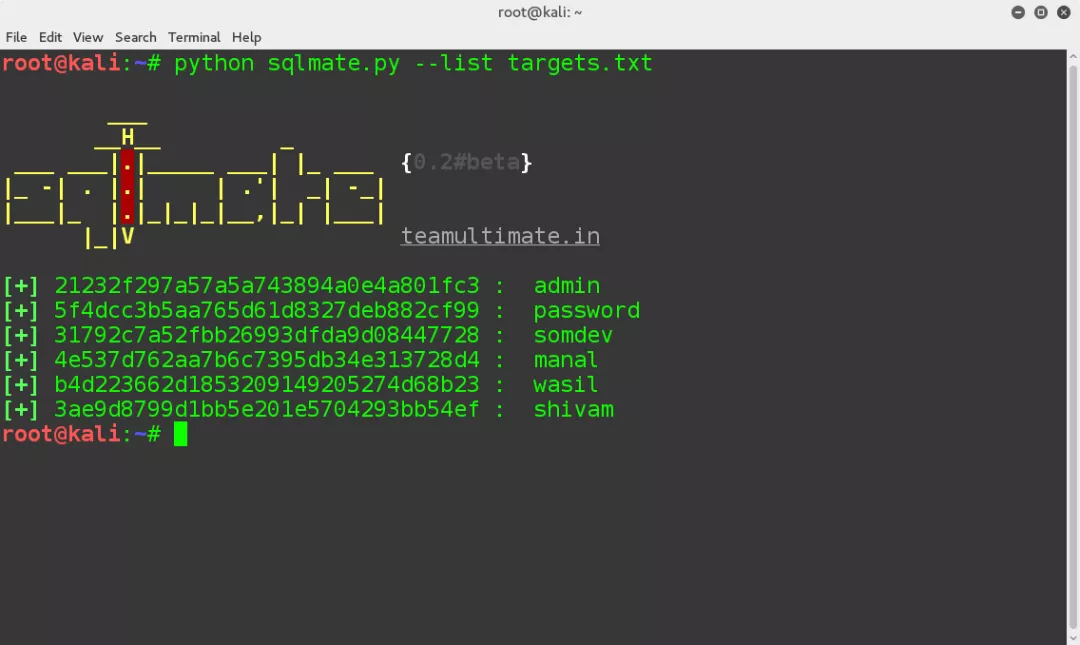

3) 内网机器如AD服务器或开发人员电脑遭攻击成功,多半是被密码暴力破解;

4) 被黑机器被植入恶意代码,多半被安装远端控制工具(RAT),传回大量机敏文件(word、PPT、PDF等等),包括所有会议记录与组织人事架构图;

5) 更多内网机器遭入侵成功,多半为高阶主管点击了看似正常的邮件附件,却不知其中含有恶意代码。

4、RSA SecurID窃取攻击

2011年3月,EMC公司下属的RSA公司遭受入侵,部分SecurID技术及客户资料被窃取。其后果导致很多使用SecurID作为认证凭据建立VPN网络的公司——包括洛克希德马丁公司、诺斯罗普公司等美国国防外包商——受到攻击,重要资料被窃取。在RSA SecurID攻击事件中,攻击方没有使用大规模SQL注入,也没有使用网站挂马或钓鱼网站,而是以最原始的网路通讯方式,直接寄送电子邮件给特定人士,并附带防毒软体无法识别的恶意文件附件。

其攻击过程大体如下:

1) RSA有两组同仁们在两天之中分别收到标题为"2011 Recruitment Plan"的恶意邮件,附件是名为"2011 Recruitment plan.xls"的电子表格;

2) 很不幸,其中一位同仁对此邮件感到兴趣,并将其从垃圾邮件中取出来阅读,殊不知此电子表格其实含有当时最新的Adobe Flash的0day漏洞(CVE-2011-0609);

3) 该主机被植入臭名昭著的Poison Ivy远端控制工具,并开始自C&C中继站下载指令进行任务;

4) 首批受害的使用者并非"位高权重"人物,紧接着相关联的人士包括IT与非IT等服务器管理员相继被黑;

5) RSA发现开发用服务器(Staging server)遭入侵,攻击方随即进行撤离,加密并压缩所有资料(都是rar格式),并以FTP传送至远端主机,又迅速再次搬离该主机,清除任何踪迹。

5、Nitro攻击

2011年10月底,Symantec发布的一份报告公开了主要针对全球化工企业的进行信息窃取的Nitro攻击。

该攻击的过程也十分典型:

1) 受害企业的部分雇员收到带有欺骗性的邮件;

2) 当受害人阅读邮件的时候,往往会看到一个通过文件名和图标伪装成一个类似文本文件的附件,而实际上是一个可执行程序;或者看到一个有密码保护的压缩文件附件,密码在邮件中注明,并且如果解压会产生一个可执行程序。

3) 只要受害人执行了附件中的可执行程序,就会被植入Poison Ivy后门程序。

4) Poison Ivy会通过TCP 80端口与C&C服务器进行加密通讯,将受害人的电脑上的信息上传,主要是帐号相关的文件信息。

5) 攻击者在获取了加密的帐号信息后通过解密工具找到帐号的密码,然后借助事先植入的木马在受害企业的网络寻找目标、伺机行动、不断收集企业的敏感信息。

6) 所有的敏感信息会加密存储在网络中的一台临时服务器上,并最终上传到公司外部的某个服务器上,从而完成攻击。

五、APT攻击主流防御技术

1、基于沙箱的恶意代码检测技术——未知威胁检测

要检测恶意代码,最具挑战性的就是利用0day漏洞的恶意代码。因为是0day,就意味着没有特征,传统的恶意代码检测技术就此失效。

沙箱技术简单说就是构造一个模拟的执行环境,让可疑文件在这个模拟环境中运行起来,通过监控可疑文件所有的真正的行为(程序外在的可见的行为和程序内部调用系统的行为)判断是否为恶意文件。

沙箱技术的模拟环境可以是真实的模拟环境,也可以是一个虚拟的模拟环境。而虚拟的模拟环境可以通过虚拟机技术来构建(KVM),或者通过一个特制程序来虚拟(Docker)。

2、基于异常的流量检测技术——IDS(已知的特征库的检测)

传统的IDS都是基于特征的技术去进行DPI分析(入侵检测系统),检测能力的强弱主要看ids库的能力(规则库要广泛还要及时更新),主要是安全分析人员要从各种开源机构或自发渗透挖掘出利用代码或恶意代码,来加入ids规则库来增强检测能力。这种防御技术的方法显而易见对已知的网络威胁检测时可以的,对未知的威胁就尴尬了。

面对新型威胁,有的ids也加入了DFI技术,来增强检测能力。基于Flow,出现了一种基于异常的流量检测技术,通过建立流量行为轮廓和学习模型来识别流量异常,进而识别0day攻击、C&C通讯,以及信息渗出。本质上,这是一种基于统计学和机器学习的技术。

3、全包捕获与分析技术

应对APT攻击,需要做好最坏的打算。万一没有识别出攻击并遭受了损失怎么办?对于某些情况,我们需要全包捕获及分析技术(FPI)。

借助天量的存储空间和大数据分析(BDA)方法,FPI能够抓取网络中的特定场合下的全量数据报文并存储起来,进行历史分析或者准实时分析。通过内建的高效索引机制及相关算法,协助分析师剖丝抽茧,定位问题。

有了全流量然后用机器学习—检测建模—数据挖掘—引擎分析,做全面的大数据安全分析。

4、信誉技术

信誉技术早已存在,在面对新型威胁的时候,可以助其他检测技术一臂之力。无论是WEB URL信誉库、文件MD5码库、僵尸网络、恶意IP、恶意邮件,还是威胁情报库,都是检测新型威胁的有力武器。而信誉技术的关键在于信誉库的构建,这需要一个强有力的技术团队来维护。

一般是借助第三方情报平台:如国内的有"烽火台"、"微步在线"等,实时的收集互联网上的最新威胁情报,实时的更新情报库。

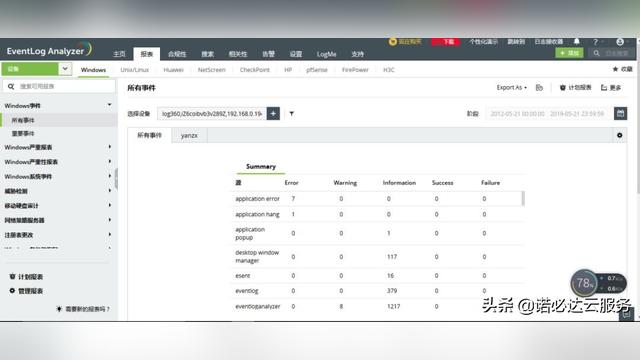

5、关联分析技术

把前述的技术关联在一起,进一步分析的威胁的方法。我们已经知道APT攻击是一个过程,是一个组合,如果能够将APT攻击各个环节的信息综合到一起,有助于确认一个APT攻击行为。通过ids+情报+沙箱+机器学习等综合的判断网络数据是否有威胁。

综合分析技术要能够从零散的攻击事件背后透视出真正的持续攻击行为,包括组合攻击检测技术、大时间跨度的攻击行为分析技术、态势分析技术、情境分析技术,等等。

6、安全人员的挖掘,提升安全防御技术

要实现对这种有组织隐蔽性极高的攻击攻击,除了监测/检测技术之外,还需要依靠强有力的专业分析服务做支撑,通过专家团队和他们的最佳实践,不断充实安全知识库,进行即时的可疑代码分析、渗透测试、漏洞验证,等等。安全专家的技能永远是任何技术都无法完全替代的。

感谢大家的持续关注,我们会持续推出更专业的文章和视频,想深度学习的小伙伴可以私信我们加我们的学习交流群,也可以加入我们的头条圈子!!