教你如何通过IP过滤防御DDoS攻击

DDoS攻击由来已久,但如此简单粗暴的攻击手法时至今日却依然有效,并已成为困扰各大网站稳定运营的“头号敌人”。

防DDoS攻击可别小瞧对抗其有效手段之一的IP过滤

利用IP过滤抵御DDoS攻击

今天,随着大量可连网智能设备的加速普及,这些智能设备被暴露出诸多的安全漏洞,甚至变成了DDoS攻击大军中的一员,就像此前将半个美国网络搞瘫的Mirai僵尸网络攻击一样。

不过,在Mirai源代码被蓄意公开之前,可连网智能设备被用于大规模DDoS攻击的情况并不多见。可是现在的情况在Mirai源代码公开后,显然已经发生了巨大变化,不法黑客掌控可联网设备的僵尸网络迅速拓张了其规模与攻击威力。这时一旦这些设备或网络受到危害并用于恶意目的,企业将无法进行有效的防护。

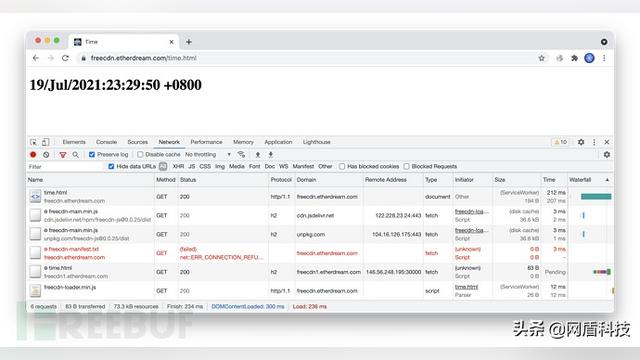

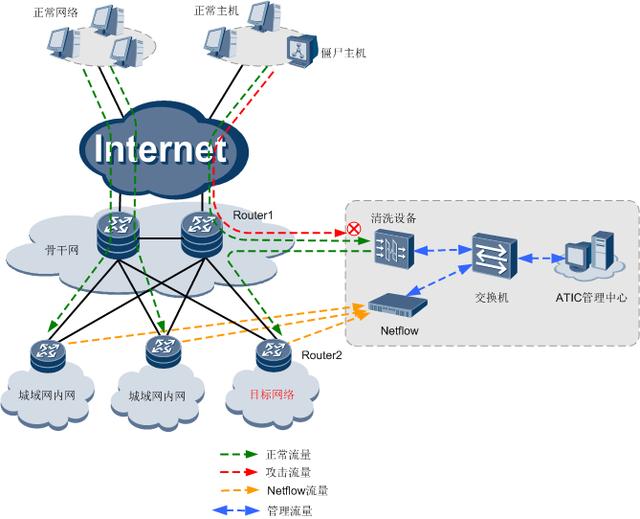

这时,企业可以如果部署有一个可以持续监测并主动过滤受僵尸网络控制IP地址的网关,通过与威胁情报联动,持续更新不良IP地址数据库,就会掌握哪些IP地址已经被僵尸网络所控制或被其他恶意软件入侵。

当来自这些恶意IP地址的流量抵达网关时,该网关能够以高达10GB的线速自动过滤掉恶意流量,防止其到达防火墙,大大提升防火墙和相关安全解决方案的效率。这样将极大减少防火墙等周边保护工具和网络自身的工作负载,将企业遭受攻击的风险降至最低。

系统为应用与威胁情报(ATI)系统,是一个基于云的识别系统,也是远端的智能库,可识别出受僵尸网络控制的CC服务器以及被控制设备的IP地址,并且会把这些IP地址推送到Ixia的智能防护网关设备上,利用这些设备直接拦截恶意的IP地址。

在抵御DDoS攻击时,利用这种IP过滤的方式,至少能够将1/3的恶意流量进行过滤,这可为企业网络防护节省出大量的投资成本,并提升网络的整体防御能力。

而且通过过滤、拦截恶意IP地址还可阻止企业网络中那些已遭入侵的设备与黑客的指挥与控制中心进行通讯,防止这些设备被用作其他DDoS攻击的帮凶,也能及时遏制潜在的数据泄露。

Mirai攻击事件回顾

随着庞大的Mirai僵尸网络浮出水面,此前9月20日美国知名安全新闻工作者Brian Krebs网站遭受到高达700Gbps的DDoS攻击元凶也被找到。

一般来说,大多数DDoS攻击不会超过200Gbps,在整个2015年期间,如此大规模的攻击事件只发生过16次。然而实际上,这仅仅是个开始。

随后,法国一家网络托管服务商OVH遭受到大型DDoS攻击,攻击量级甚至达到了1.5Tbps的规模。而10月21日,美国域名服务商Dyn也受到了大规模DDoS攻击,导致Twitter、Shopify、Reddit等美国大量知名网站数小时无法正常访问,其中重要的攻击源确认来自于Mirai僵尸网络。

然而,真正吸引广大安全圈人士关注的不仅仅是上述DDoS攻击的规模,而是发起攻击的僵尸网络中包含了大量可联网设备,例如监控摄像头、路由器以及智能电视等等。

虽然利用遭破解的物联网设备进行网络攻击在圈里并不稀奇,不过有数据显示,在此前的攻击中有大约60万台的物联网设备参与到Mirai僵尸网络大军中。因此专家预测,此类攻击将成为未来大规模企业级攻击的预演。

现在,大量没有安全防护或弱防护的物联网设备仍在快速普及中,这些廉价而又安全薄弱的物联网设备更是随意被带入或带出企业网络环境,无形中不仅为企业的网络管控带来难度,更为攻击者的入侵埋下相当大的隐患。

这从侧面上为未来的DDoS攻击提供了滋生的温床,因此对于企业来说,已经是时候考虑如何针对这些极具破坏力的网络攻击部署更为全面和先进的防御措施了

在2019年3月18日晚,超级盾不费秋毫之力地为客户轻松扛住了长达6个小时800G的DDoS攻击,最后让黑客最后无计可施,狼狈而去!

超级盾在默默的守护着大家。就像超级盾对大家的承诺的那样:7*24全天候服务,DDoS防御无上限,100%防御CC。

网御天下、心享太平!

声明:我们尊重原创者版权,除确实无法确认作者外,均会注明作者和来源。转载文章仅供个人学习研究,同时向原创作者表示感谢,若涉及版权问题,请及时联系小编删除!