网络攻击技术简介

2022-08-15 成长点滴

加入收藏

2003年SQL slammer蠕虫10分钟内感染了10万台以上未打补丁的SQL实例(instance,内存结构和一组后台进程)。这是网络蠕虫快速感染的一个历史性事件。蠕虫往往需要耗费多年才会完全灭亡,但他们还是能够卷土重来,WannaCry和Petya勒索软件就是最明了的例子。蠕虫之所以可以卷土重来,本质上就是网络攻击技术的不断升级迭代,今天就由小编带大家了解下网络攻击技术,各位看官随我来。

网络攻击技术是什么?

网络攻击技术从字面意思上看就是攻击者用于发动网络攻击的技术。攻击者发动网络攻击主要通过破坏信息的保密性、完整性、不可抵赖性、可用性或可控性,进而获取非法授权、机密数据、合法访问身份等从事进一步非法侵害行为。根据危害行为的不同,可分为信息泄露、拒绝服务攻击、完整性破坏和非法访问四种基本类型。

关于信息的五大特性详见小编的文章「网络安全知识篇」——五大目标。

网络攻击的基本特征是什么?

攻击者在发动网络攻击时,通常会使用一系列的攻击技术和攻击工具,针对目标网络进行针对性的攻击,造成一定的危害或影响,从而实现真正的攻击意图,达到窃取财物、商业秘密、国家机密等直接或间接目的。

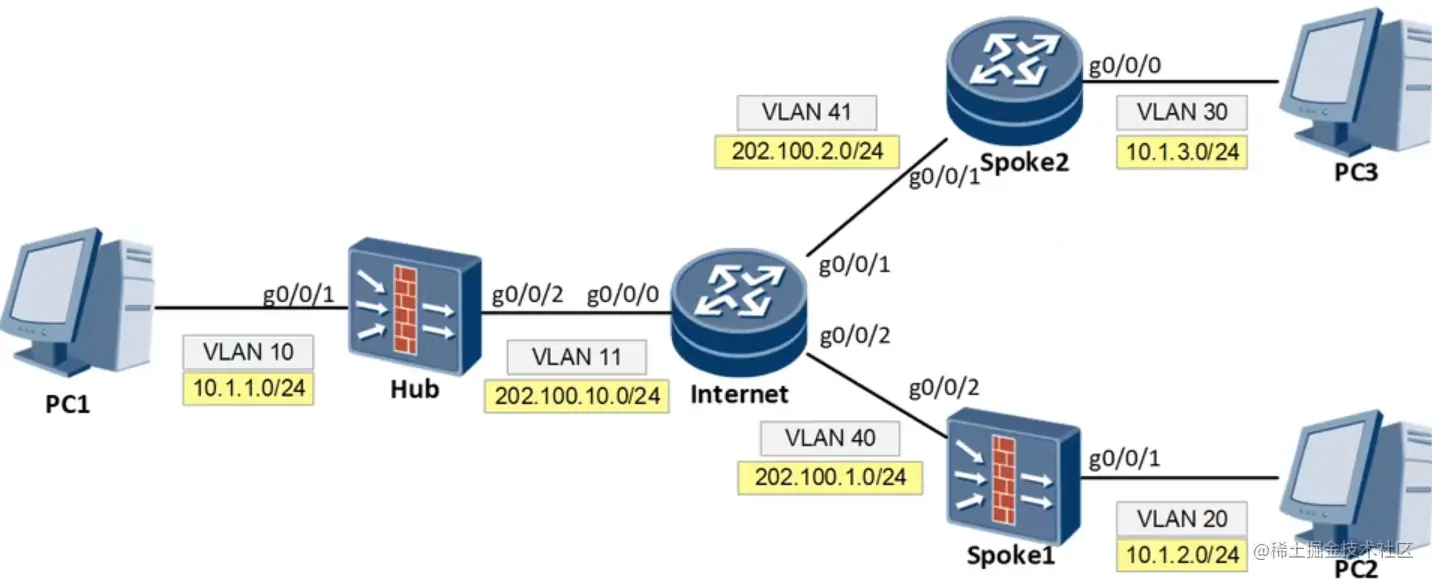

网络攻击图

网络攻击方式有哪些?

网络攻击方式指攻击者发动网络攻击时,所表现出来的攻击行为特征。包括读取攻击、欺骗攻击、重定向攻击、泛洪攻击、操作攻击和Rootkits技术等。

ARP欺骗之ARP洪泛攻击

- 读取攻击:读取攻击通常发生在攻击发起前的准备期,攻击者为了实时攻击,必须收集大量的信息,用于辅助进行一次成功的攻击。读取攻击通过扫描、侦查、嗅探等手段,获取目标主机或系统上运行的网络服务、存在的漏洞、开放的端口等信息。

- 欺骗攻击:欺骗攻击主要通过篡改数据、身份冒用、IP冒用等手段,冒充合法的通信方,访问系统资源,非法获取数据或系统服务。常见的欺骗攻击包括:DNS欺骗、IP欺骗、ARP欺骗和网络钓鱼等。

- 重定向攻击:攻击者将发往某一或某些目标的全部信息,重定向到攻击者指定的目标主机上,借助第三方力量完成攻击或为进一步攻击做准备。例如在ARP重定向攻击中,攻击者将自己的主机伪装成网关,受害主机发往互联网的全部报文都会经过伪装的网关,从而被攻击者截获,并用于下一步攻击。

- 泛洪攻击:攻击者通过请求重定向、篡改请求源IP等手段,将大量请求流量引向受害主机,从而使受害主机无法承受巨大的流量而瘫痪或拒绝服务。常见的泛洪攻击有Smurf攻击、TCP SYN Flood和DDoS攻击等。

- 操作攻击:此类攻击最为常见,攻击者通过篡改数据,攻击以特定权限运行的应用和服务,发现程序自身存在的漏洞或缺陷,进而在Webshell等攻击手段的配合下,获取程序或系统的控制权。常见的操作攻击有SQL注入、缓存区溢出、命令注入等。

- Rootkits技术:Rootkits是用于隐藏自身及指定文件、进程和链接的恶意软件工具集,可以认为是集多种攻击技术与一身的顶尖技术高手,经常配合其他攻击技术一起使用,分为进程注入式和驱动级。驱动级的Rootkits十分复杂,且加载级别较高,往往会带来巨大的影响和危害,目前尚没有有效的解决办法。

网络攻击手段有哪些?

尽管攻击方式五花八门,千变万化,但是任何攻击方式都依赖于各种攻击手段的有机组合,可以认为网络攻击手段是攻击者发动各类网络攻击的必备知识和思想武器。常见的攻击手段有网络监听、篡改数据、网络欺骗、弱口令攻击、拒绝服务、漏洞破解、木马攻击等。

攻击手段

- 网络监听:网络通信依赖于各种各样的通信协议,然后由于协议设计之初,并没有考虑到安全问题,因此大多数数据在传输过程中都是未加密的明文,攻击者只要在通信链路上做手脚,就可以很轻易的实现数据的监听。监听型的网络攻击会造成数据的泄露,危害机密和敏感数据的保密性。

- 篡改数据:攻击者在攻击过程中,对于截获的各类数据信息进行篡改,并将篡改后的数据按原路径进行传输,因此篡改数据类攻击发生时,通信的双方很难发现。

- 网络欺骗:网络欺骗通常借助网络监听、篡改数据等手段,让正常的通信请求获取篡改后的响应结果。常见的网络欺骗型攻击有IP欺骗、ARP欺骗、DNS欺骗、路由欺骗、网络钓鱼等。

- 弱口令攻击:弱口令就是指那些因口令强度不够、容易被攻击者截取和破解的合法用户的口令。攻击者针对弱口令的攻击,往往事半功倍,通过获取合法的用户口令,能够很方便获得合法用户对应的各类合法访问权限,为进一步发动攻击提供便利。

- 拒绝服务:攻击者发动攻击的目的如果只是使合法主机或系统停止正常服务,那么此类攻击无疑是首选。攻击者通过篡改数据、请求重定向、请求源IP篡改等手段,消耗尽目标主机或系统的带宽资源、CPU资源、内存资源等,使其无法提供正常服务,响应正常请求。

- 漏洞破解:攻击者利用发现的各类漏洞,实施攻击并获取系统的访问权限。由于漏洞遍布操作系统、应用软件、数据库等,所以此类攻击往往防不胜防,时不时爆出的0day漏洞更是促进了漏洞攻击的泛滥。

- 木马攻击:木马本质上是攻击者为了发动攻击特定编写的恶意程序。攻击者将木马植入WEB页面、软件安装包、聊天页面等,并诱使用户进行点击,然后自动下载或安装到本地,进而实现远程控制主机的目的,当攻击者发动攻击时,只需向被控制的主机发送攻击指令即可,部分高级木马的攻击时间和目标对象已经写在了程序中,此类木马将自动运行,无需接受攻击指令。